随着计算机软硬件及辅助设备零售市场的快速发展,各类智能设备产品日益普及,其安全性问题也愈发受到关注。其中,远程代码执行(RCE)漏洞作为高风险威胁之一,常通过看似无害的JavaScript(JS)文件被恶意利用。本文将探讨如何从JS文件中挖掘RCE漏洞,分析其对设备产品的潜在影响,并为从事计算机软硬件及辅助设备零售的相关方提供安全建议。

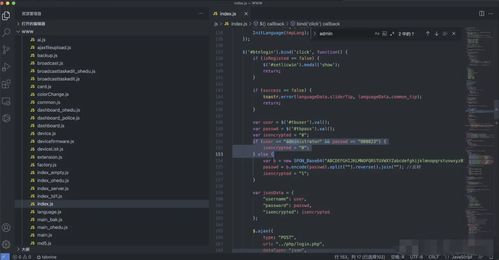

JS文件在设备产品中广泛应用,用于实现用户界面交互、数据处理和网络通信等功能。由于开发疏忽或配置不当,JS文件可能包含未经验证的输入点、不安全的函数调用(如eval()或Function构造函数)或硬编码的敏感信息。攻击者通过分析这些文件,能够识别漏洞点,进而构造恶意载荷执行任意代码,最终获得设备控制权。例如,在智能路由器或物联网设备的Web管理界面中,JS文件可能被用于处理用户输入,若缺乏适当的输入过滤,极易触发RCE。

挖掘RCE漏洞的过程通常包括静态分析和动态测试。静态分析涉及审查JS代码,寻找潜在的危险模式,如直接执行用户输入或使用不安全的库。动态测试则通过模拟攻击场景,如发送恶意请求到设备接口,验证漏洞的可利用性。在计算机软硬件零售环节,供应商应重视这类漏洞,因为一旦设备被入侵,可能导致数据泄露、服务中断甚至物理损害,影响消费者信任和品牌声誉。

为应对这一挑战,设备制造商和零售商需采取多层面措施。在开发阶段,实施安全编码实践,如输入验证、最小权限原则和定期代码审计;在零售阶段,提供固件更新机制,及时修补已知漏洞,并向消费者普及安全使用知识。利用自动化工具进行漏洞扫描,可以有效降低风险。

从JS文件挖掘RCE漏洞揭示了设备产品安全性的薄弱环节。通过加强安全意识和技术防护,计算机软硬件及辅助设备零售行业能够构建更可靠的产品生态,保护用户免受潜在威胁。